Опасная уязвимость WordPress

- Published in Блог Host for NET

- Be the first to comment!

Сотрудники компании RIPS сообщили об опасной уязвимости вCMS WordPress, которая дает возможность загружать в систему вредоносный код и удалять критически важные файлы. Под угрозой все версии CMS, включая WordPress 4.9.6. Настоятельно рекомендуем сделать резервные копии сайтов.

Пользователи с правами редактора могут управлять изображениями, а также внедрять в CMS произвольный код и удалять критически важные для работы системы файлы. В нормальных условиях эти данные быть открыты только администратору на сервере или через FTP.

По словам экспертов RIPS, даже доступа уровня User может быть достаточно для использования уязвимости.

Злоумышленник может удалить файл wp-config.php и заново установить систему с вредоносным контентом.

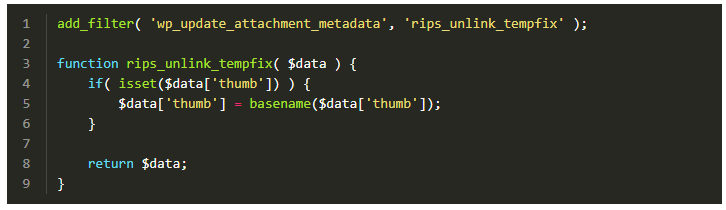

Представители WordPress никак не прокомментировали ситуацию. Хотя официального патча пока нет, разработчики RIPS выпустили собственный временный хотфикс, код которого нужно добавить к файлу functions.php.

add_filter( 'wp_update_attachment_metadata', 'rips_unlink_tempfix' );

function rips_unlink_tempfix( $data ) {

if( isset($data['thumb']) ) {

$data['thumb'] = basename($data['thumb']);

}

return $data;

}